Категория:Выделенные сервера — различия между версиями

Admin (обсуждение | вклад) |

|||

| (не показаны 36 промежуточных версий 2 участников) | |||

| Строка 1: | Строка 1: | ||

| − | == | + | ==Как соединиться с сервером по протоколу SSH== |

| − | + | Для этого вам необходимо скачать и установить ssh-клиент, например PuTTY. | |

| − | + | Для скачивания последней версии Putty.exe на ваш компьютер кликните правой клавишей на | |

| − | + | [http://the.earth.li/~sgtatham/putty/latest/x86/putty.exe ссылку] | |

| − | + | ||

| − | + | ||

| − | + | ||

| − | Для | + | |

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | и сохраните файл putty.exe на Вашем компьютере. | |

| − | + | ||

| − | + | ||

| − | + | Дважды кликните на загруженный файл putty.exe . | |

| − | + | ||

| − | + | ||

| − | + | ||

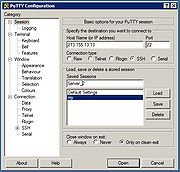

| − | + | [[Файл:Putty setup.JPEG|мини|слева|Putty]] | |

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | Клиент PuTTY после установки нуждается в несложной конфигурации: | |

| − | + | {| class="wikitable" | |

| + | |- | ||

| + | | Host Name (or IP address) || IP адрес(FQDN имя) Вашего сервера | ||

| + | |- | ||

| + | | Port || Порт на котором работает сервер SSH, по-умолчанию 22 | ||

| + | |- | ||

| + | | Connection type || SSH. Протокол по которому будет работать PuTTY | ||

| + | |- | ||

| + | | Saved Sessions || Вводим название сессии для сохранения настроек подключения, нажимаем '''Save'''. Удобно, не нужно вводить каждый раз данные для подключения | ||

| + | |- | ||

| + | |} | ||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | |||

| − | + | Для соединения с сервером Вам теперь надо запустить PuTTY и дважды кликнуть на название сохраненной сессии. | |

| − | + | Оно будет прямо под "Default Settings" | |

| − | + | Putty после этого соединит Вас с сервером и спросит логин/пароль | |

| − | + | ||

| − | + | ||

| − | + | ||

| − | + | Введите | |

| − | + | login: yourlogin | |

| − | + | password: yourpassword | |

| − | + | ||

| − | + | После ввода вы соединитесь с сервером по SSH. | |

| − | + | ||

| − | + | ===Как перезагрузить сервер используя SSH=== | |

| − | + | Для корректной перезагрузки сервера используя SSH необходимо: | |

| − | === | + | * Соединиться с сервером по протоколу SSH с использованием ssh-клиента PuTTY |

| − | + | * После авторизации на сервере ввести команду '''reboot''', нажать '''Enter''' и Ваш сервер отправится в перезагрузку. | |

| − | + | ||

| − | + | ==vsftpd== | |

| − | + | При логине не пускает пишет | |

| − | + | oops cannot change directory | |

| − | + | oops child died | |

| − | == | + | |

| − | + | Необходимо выполнить команды: | |

| + | getsebool -a|grep <nowiki>ftp</nowiki> | ||

| + | |||

| + | == Безопасность выделенного сервера == | ||

| + | === Рекурсивные запросы DNS === | ||

| + | Различают два типа DNS-запросов: рекурсивные и итеративные. При рекурсивном запросе сервер имен должен найти информацию самостоятельно. То есть при получении рекурсивного запроса сервер имен при отсутствии у него ответа на запрос должен сам обратиться к помощи других серверов имен, например к корневым серверам (данный запрос будет итеративным). Они сами не дадут ответа, но зато направят тебя на другие DNS-серверы. Сервер имен будет проверять все предоставленные ему ссылки, пока не обнаружит необходимую информацию. | ||

| + | |||

| + | При итеративном запросе сервер имен должен сразу предоставить ответ, не обращаясь к другим DNS-серверам. Если этот сервер не может предоставить запрошенную информацию, то он возвратит ссылку на другой сервер имен, который, вероятно, может дать ответ на запрошенную информацию. | ||

| + | |||

| + | Как видно при рекурсивных запросах, все сложности, связанные с поиском ответа, ложатся на плечи DNS-сервера, и он вынужден сам обращаться с запросами на другие DNS-сервера и обрабатывать поступающую от них информацию. Таким образом, при большом количестве рекурсивных запросов к DNS-серверу возможно исчерпывание ресурсов сервера и отказ в обслуживании. | ||

| + | |||

| + | Однако более вероятными и опасными являются распределенные атаки с использованием DNS-серверов. Они с успехом могут применяться для распределенных DOS-атак, так как они работают с UDP-протоколом, и атакующему ничего не стоит подделать обратный IP-адрес. Отправка множества запросов на разные DNS-сервера с обратным адресом хоста-жертвы вызовет большой трафик от DNS-серверов к атакуемому хосту-жертве. Серверы, поддерживающие рекурсию для распределенных атак, более предпочтительны, так как от них будет больший коэффициент умножения, особенно при использовании EDNS (RFC 2671) запросов, когда коэффициент может достигать 60-ти и более. | ||

| + | Во избежания ситуаций, при которых Ваш сервер может стать участником DDoS атаки, необходимо отключить рекурсивные запросы. Для этого необходимо в главном конфигурационном файле DNS сервера '''named.conf''' в секции '''options''' внести следующие изменения: | ||

| + | |||

| + | <pre> | ||

| + | options { | ||

| + | |||

| + | allow-recursion { 127.0.0.1/8; 192.168.1.0/29; }; // Разрешить рекурсивные запросы только с указанных сетей | ||

| + | allow-query-cache { 127.0.0.1/8; 192.168.1.0/29; }; // Разрешить запросы к кэш ДНС только для указанных сетей | ||

| + | allow-transfer { none; }; // Запретить передачу зоны | ||

| + | version none; // Запретить отображение версии DNS сервера | ||

| + | |||

| + | }; | ||

| + | </pre> | ||

| + | где 192.168.1.0/29 - выданная Вам сеть. | ||

| + | |||

| + | |||

| + | После чего выполнить перезагрузку DNS сервера. Например для операционной системы Linux CentOS нужно выполнить следующую команду: | ||

| + | <pre> | ||

| + | /etc/init.d/named restart | ||

| + | </pre> | ||

| + | |||

| + | ---- | ||

| + | '''Ссылки:''' | ||

| + | # [https://ru.wikipedia.org/wiki/DNS Wiki DNS] | ||

| + | |||

| + | |||

| + | ==Недоступен сервер, сайт== | ||

| + | |||

| + | Для решения проблем связанных с потерей пакетов с недоступностью сервера (сайта) и т.п. необходимо связаться с технической поддержкой. | ||

| + | <br /><br /> | ||

| + | При обращении в техническую поддержку:<br /> | ||

| + | * Укажите Ваш IP адрес. IP адрес Вы можете узнать, например на странице http://lg.hosting.ua/ | ||

| + | * Выполните с Вашего компьютера следующую команду и вышлите результат выполнения команды | ||

| + | |||

| + | [[Файл:Pathping.jpg|мини|слева|Пример результата выполнения команды pathping]] | ||

| + | |||

| + | Пуск - Выполнить - cmd - (Нажать Вввод/Enter, в появившемся окне набрать команду) | ||

| + | '''pathping XXX.XXX.XXX.XXX''' | ||

| + | |||

| + | где XXX.XXX.XXX.XXX - IP адрес Вашего сервера или имя Вашего сайта. | ||

| + | |||

| + | Важно! Команда выполняется в течении 2-5 минут в зависимости от количества промежуточных узлов, такое большое время необходимо для сбора сетевой статистики, поэтому необходимо дождаться завершения выполнения команды. | ||

| + | |||

| + | Дополнительную информацию по этой команде можно найти в документации разработчика. <br /> | ||

| + | Документация на русском языке [http://technet.microsoft.com/ru-ru/library/cc787365(v=ws.10).aspx PathPing] | ||

| + | Документация на английском языке [http://technet.microsoft.com/en-us/library/cc958876.aspx PathPing] | ||

| + | |||

| + | <br /><br /> | ||

Текущая версия на 19:03, 25 апреля 2014

Содержание |

[править] Как соединиться с сервером по протоколу SSH

Для этого вам необходимо скачать и установить ssh-клиент, например PuTTY. Для скачивания последней версии Putty.exe на ваш компьютер кликните правой клавишей на ссылку

и сохраните файл putty.exe на Вашем компьютере.

Дважды кликните на загруженный файл putty.exe .

Клиент PuTTY после установки нуждается в несложной конфигурации:

| Host Name (or IP address) | IP адрес(FQDN имя) Вашего сервера |

| Port | Порт на котором работает сервер SSH, по-умолчанию 22 |

| Connection type | SSH. Протокол по которому будет работать PuTTY |

| Saved Sessions | Вводим название сессии для сохранения настроек подключения, нажимаем Save. Удобно, не нужно вводить каждый раз данные для подключения |

Для соединения с сервером Вам теперь надо запустить PuTTY и дважды кликнуть на название сохраненной сессии.

Оно будет прямо под "Default Settings" Putty после этого соединит Вас с сервером и спросит логин/пароль

Введите login: yourlogin password: yourpassword

После ввода вы соединитесь с сервером по SSH.

[править] Как перезагрузить сервер используя SSH

Для корректной перезагрузки сервера используя SSH необходимо:

- Соединиться с сервером по протоколу SSH с использованием ssh-клиента PuTTY

- После авторизации на сервере ввести команду reboot, нажать Enter и Ваш сервер отправится в перезагрузку.

[править] vsftpd

При логине не пускает пишет oops cannot change directory oops child died

Необходимо выполнить команды: getsebool -a|grep ftp

[править] Безопасность выделенного сервера

[править] Рекурсивные запросы DNS

Различают два типа DNS-запросов: рекурсивные и итеративные. При рекурсивном запросе сервер имен должен найти информацию самостоятельно. То есть при получении рекурсивного запроса сервер имен при отсутствии у него ответа на запрос должен сам обратиться к помощи других серверов имен, например к корневым серверам (данный запрос будет итеративным). Они сами не дадут ответа, но зато направят тебя на другие DNS-серверы. Сервер имен будет проверять все предоставленные ему ссылки, пока не обнаружит необходимую информацию.

При итеративном запросе сервер имен должен сразу предоставить ответ, не обращаясь к другим DNS-серверам. Если этот сервер не может предоставить запрошенную информацию, то он возвратит ссылку на другой сервер имен, который, вероятно, может дать ответ на запрошенную информацию.

Как видно при рекурсивных запросах, все сложности, связанные с поиском ответа, ложатся на плечи DNS-сервера, и он вынужден сам обращаться с запросами на другие DNS-сервера и обрабатывать поступающую от них информацию. Таким образом, при большом количестве рекурсивных запросов к DNS-серверу возможно исчерпывание ресурсов сервера и отказ в обслуживании.

Однако более вероятными и опасными являются распределенные атаки с использованием DNS-серверов. Они с успехом могут применяться для распределенных DOS-атак, так как они работают с UDP-протоколом, и атакующему ничего не стоит подделать обратный IP-адрес. Отправка множества запросов на разные DNS-сервера с обратным адресом хоста-жертвы вызовет большой трафик от DNS-серверов к атакуемому хосту-жертве. Серверы, поддерживающие рекурсию для распределенных атак, более предпочтительны, так как от них будет больший коэффициент умножения, особенно при использовании EDNS (RFC 2671) запросов, когда коэффициент может достигать 60-ти и более. Во избежания ситуаций, при которых Ваш сервер может стать участником DDoS атаки, необходимо отключить рекурсивные запросы. Для этого необходимо в главном конфигурационном файле DNS сервера named.conf в секции options внести следующие изменения:

options {

allow-recursion { 127.0.0.1/8; 192.168.1.0/29; }; // Разрешить рекурсивные запросы только с указанных сетей

allow-query-cache { 127.0.0.1/8; 192.168.1.0/29; }; // Разрешить запросы к кэш ДНС только для указанных сетей

allow-transfer { none; }; // Запретить передачу зоны

version none; // Запретить отображение версии DNS сервера

};

где 192.168.1.0/29 - выданная Вам сеть.

После чего выполнить перезагрузку DNS сервера. Например для операционной системы Linux CentOS нужно выполнить следующую команду:

/etc/init.d/named restart

Ссылки:

[править] Недоступен сервер, сайт

Для решения проблем связанных с потерей пакетов с недоступностью сервера (сайта) и т.п. необходимо связаться с технической поддержкой.

При обращении в техническую поддержку:

- Укажите Ваш IP адрес. IP адрес Вы можете узнать, например на странице http://lg.hosting.ua/

- Выполните с Вашего компьютера следующую команду и вышлите результат выполнения команды

Пуск - Выполнить - cmd - (Нажать Вввод/Enter, в появившемся окне набрать команду) pathping XXX.XXX.XXX.XXX

где XXX.XXX.XXX.XXX - IP адрес Вашего сервера или имя Вашего сайта.

Важно! Команда выполняется в течении 2-5 минут в зависимости от количества промежуточных узлов, такое большое время необходимо для сбора сетевой статистики, поэтому необходимо дождаться завершения выполнения команды.

Дополнительную информацию по этой команде можно найти в документации разработчика.

Документация на русском языке PathPing

Документация на английском языке PathPing